Cyberwar

Ο κίνδυνος των hacker στις γερμανικές εκλογές

Οι κυβερνοεπιθέσεις ευνοούνται από τις ονλάιν ψηφοφορίες, όπως δείχνει η μέχρι τώρα εμπειρία. Πώς μπορεί να αντιμετωπιστεί ο κίνδυνος ενόψει των γερμανικών εκλογών;

Στη διαδικτυακή ψηφοφορία των Χριστιανοδημοκρατών (CDU) για την εκλογή νέας ηγεσίας του κόμματος τον περασμένο Ιανουάριο, χάκερ επιχείρησαν μια σειρά μαζικών κυβερνο-επιθέσεων με σκοπό να εμποδίσουν τη διάσκεψη του κόμματος. Οι χάκερ, προερχόμενοι ως επί το πλείστον από το εξωτερικό, “βομβάρδισαν” επανειλημμένα την ιστοσελίδα του κόμματος, φέρνοντας τον διακομιστή στα όριά του. Κάποια στιγμή η σελίδα κατέρρευσε εντελώς και η ζωντανή αναμετάδοση της εκδήλωσης διακόπηκε.

Τελικά η διοργάνωση κατάφερε να επαναφέρει τη σύνδεση, μπλοκάροντας την πρόσβαση από το εξωτερικό καθώς και από ορισμένα μέρη της Γερμανίας. Παράλληλα, οι σύνεδροι, των οποίων η σύνδεση δεν επηρεάστηκε από τις επιθέσεις, ψήφισαν για τη νέα ηγεσία του κόμματος μέσω ενός συστήματος ψηφοφορίας που έτρεχε σε ξεχωριστό διακομιστή – ένα ακόμη μέτρο ασφαλείας για την ασφαλή διεξαγωγή της διαδικασίας. Όμως, η -τελικά- αποτυχημένη επίθεση των χάκερ, την οποία το κόμμα των Χριστιανοδημοκρατών επιβεβαίωσε στην DW, αναδεικνύει τις σοβαρές απειλές στο διαδίκτυο, με τις οποίες έρχεται φέτος αντιμέτωπη η χώρα, με έξι τοπικές εκλογές σε γερμανικά κρατίδια αλλά και τις ομοσπονδιακές εκλογές τον ερχόμενο Σεπτέμβριο.

«Η απειλή που πλανάται στον κυβερνοχώρο παραμένει σοβαρή», επισημαίνει εκπρόσωπος του Ομοσπονδιακού Γραφείου Πληροφορικής (BSI). Το BSI παρατήρησε μια αύξηση τόσο στις επιθέσεις χάκερ όσο και στις διαρροές δεδομένων: κλεμμένων δεδομένων, τα οποία δημοσιεύονται στο διαδίκτυο. Και οι δύο θα μπορούσαν «να έχουν αντίκτυπο στις εκάστοτε εκλογές φέτος», πρόσθεσε. Η αμερικανική εταιρεία τεχνολογίας Microsoft, η οποία συμβουλεύει τις γερμανικές αρχές ώστε να διασφαλίσουν την προεκλογική εκστρατεία, προειδοποιεί επίσης ότι οι επιθέσεις συνδυάζουν συχνά περισσότερες από μία στρατηγικές.

Τριπλή απειλή

Η απειλή στον κυβερνοχώρο μπορεί να χαρακτηριστεί ως τριπλή απειλή. Αρχικά υπάρχει το hacking. Λόγω των περιορισμών εξαιτίας της πανδημίας, τα κόμματα σχεδιάζουν να μεταφέρουν πολλές προεκλογικές εκδηλώσεις στο διαδίκτυο. Αυτό τους καθιστά ευάλωτους σε επιθέσεις όπως αυτή που συνέβη στο συνέδριο των Χριστιανοδημοκρατών.

Οι χάκερ θα μπορούσαν επίσης να προσπαθήσουν να σαμποτάρουν την εκλογική διαδικασία του Σεπτεμβρίου, εισβάλλοντας σε προγράμματα που χρησιμοποιούνται για την καταμέτρηση των ψηφοφόρων. Η BSI επομένως έχει αναλάβει να συμβουλεύσει τις αρχές και τους υποψηφίους για το πώς μπορούν να προστατευθούν καλύτερα από τέτοιες επιθέσεις.

Αλλά ακόμη και τα καλύτερα μέτρα ασφαλείας δεν βοηθούν στην αντιμετώπιση της δεύτερης απειλής, για την οποία προειδοποιούν οι ειδικοί: τη διάδοση παραπλανητικών ή ψευδών πληροφοριών στο διαδίκτυο προκειμένου να χειραγωγηθούν οι ψηφοφόροι.

Ο Τάνκρεντ Σιπάνσκι, εκπρόσωπος της κοινοβουλευτικής ομάδας της Χριστιανικής Ένωσης για την ψηφιακή πολιτική στη γερμανική Βουλή, χαρακτηρίζει τέτοιες εκστρατείες παραπληροφόρησης ως «τη μεγαλύτερη πρόκληση» και τονίζει ότι «οργανώνονται και χρηματοδοτούνται συχνά από ξένα κράτη (…), αλλά και από εγχώριους φορείς, όπως το AfD, που συμβάλλουν στην εξάπλωσή τους».

Από τα βάθη του διαδικτύου μέχρι τα ΜΜΕ

Και τέλος, μία τρίτη μορφή απειλής στον κυβερνοχώρο: περίπλοκες “υβριδικές επιθέσεις” που συνδυάζουν το hacking με εκστρατείες παραπληροφόρησης. Οι εν λόγω επιθέσεις συνήθως γίνονται από κάποιους που προσποιούνται ότι προέρχονται από πολιτικούς φορείς και έτσι «εισβάλλουν» στους λογαριασμούς των χρηστών. Οι χρήστες με τη σειρά τους διαμοιράζουν τις ψευδείς πληροφορίες σε κοινωνικά δίκτυα, συνήθως χωρίς να γνωρίζουν από πού προέρχονται. Μόλις η αναπαραγωγή τους αγγίξει έναν σημαντικό αριθμό, οι ειδήσεις υιοθετούνται από πολιτικούς υποψηφίους ή σχολιαστές και στη συνέχεια αναπαράγονται από επαγγελματίες δημοσιογράφους. Έτσι φτάνουν στα μέσα μαζικής ενημέρωσης από τα βάθη του διαδικτύου.

Η κατάσταση γίνεται ακόμη πιο περίπλοκη από το γεγονός ότι -εκτός από τους κανόνες που έχουν τα ίδια τα μέσα κοινωνικής δικτύωσης για τις πλατφόρμες τους – οι διαδικτυακές εκλογικές εκστρατείες στη Γερμανία είναι δύσκολο να ρυθμιστούν με ασφάλεια. Οι αυστηροί κανόνες που διέπουν τις διαδικασίες σε εθνικό και δημοτικό επίπεδο στον αναλογικό κόσμο είναι άλλωστε ακατάλληλοι για το δίκτυο. Ένα νέο σύνολο κανόνων για εκστρατείες ψηφιακών εκλογών που προτείνει η Ευρωπαϊκή Ένωση πρόκειται να τεθεί σε ισχύ – το νωρίτερο όμως σε μερικά χρόνια. Και για μεταρρυθμίσεις στη Γερμανία εν όψει των επικείμενων εκλογών είναι πολύ αργά.

Στο παρασκήνιο όμως γίνονται συζητήσεις για το κατά πόσον τα κόμματα – και ενδεχομένως και οι κοινωνικές πλατφόρμες – θα μπορούσαν να συμφωνήσουν σε έναν κοινό, εθελοντικό κώδικα συμπεριφοράς για τη διεξαγωγή των εκλογών. Αυτός θα μπορούσε να περιλαμβάνει, για παράδειγμα, την υποχρέωση επισήμανσης σε κάθε εκλογική διαφήμιση στο Διαδίκτυο ή ακόμη και την κατάργηση της επιλογής “μου αρέσει”.

Γιάννος Ντέλκερ

Επιμέλεια: Χρύσα Βαχτσεβάνου

ΠΗΓΗ: DW

Cyberwar

CyberScoop: Η κινεζική εκστρατεία κυβερνοκατασκοπείας στοχεύει «δεκάδες» δυτικές κυβερνήσεις

Μια συνεχιζόμενη επιχείρηση κυβερνοκατασκοπείας που συνδέεται με την Κίνα έχει διεισδύσει επιτυχώς σε «σημαντικό αριθμό θυμάτων» που περιλαμβάνει δυτικές κυβερνήσεις, διεθνείς οργανισμούς και την αμυντική βιομηχανία, δήλωσαν οι ολλανδικές αρχές πληροφοριών και ασφάλειας τη Δευτέρα.

Οι ολλανδικές αρχές αποκάλυψαν για πρώτη φορά τον Φεβρουάριο μια επιχείρηση που στόχευε τις συσκευές FortiGate edge και σημείωσαν την ανακάλυψη ενός νέου trojan απομακρυσμένης πρόσβασης με το όνομα ” Coathanger “, σχεδιασμένο να διατηρεί την πρόσβαση σε συσκευές FortiGate. Η έκθεση του Φεβρουαρίου προέκυψε από έρευνα για παραβίαση στο ολλανδικό Υπουργείο Άμυνας και η έκθεση της Δευτέρας καταλήγει στο συμπέρασμα ότι «η κινεζική εκστρατεία κατασκοπείας στον κυβερνοχώρο φαίνεται να είναι πολύ πιο εκτεταμένη από ό,τι ήταν γνωστό στο παρελθόν», ανέφεραν οι ολλανδικές αρχές σε δήλωση .

Η επιχείρηση που συνδέεται με την Κίνα απέκτησε πρόσβαση σε τουλάχιστον 20.000 συστήματα FortiGate παγκοσμίως μέσα σε λίγους μήνες το 2022 και το 2023 χρησιμοποιώντας μια ευπάθεια που είχε επιδιορθωθεί από τότε στο λογισμικό FortiGate FortiOS, δήλωσαν οι ολλανδικές αρχές. Οι χάκερ γνώριζαν για την ευπάθεια για τουλάχιστον δύο μήνες πριν η Fortinet ανακοινώσει την ευπάθεια, μολύνοντας περίπου 14.000 συσκευές κατά τη διάρκεια αυτής της περιόδου, σύμφωνα με τις ολλανδικές αρχές.

Οι στόχοι περιλαμβάνουν «δεκάδες» δυτικές κυβερνήσεις, διεθνείς οργανισμούς και μεγάλο αριθμό εταιρειών της αμυντικής βιομηχανίας. Η κινεζική επιχείρηση εγκατέστησε κακόβουλο λογισμικό σε συστήματα συνδεδεμένα με ένα άγνωστο υποσύνολο «σχετικών» στόχων, και ακόμη κι αν αυτοί οι στόχοι ενημέρωσαν το FortiGate, οι Κινέζοι χάκερ ήταν σε θέση να διατηρήσουν την πρόσβαση στα συστήματα, σύμφωνα με την ολλανδική έρευνα.

Η Fortinet δεν απάντησε σε αίτημα για σχόλιο την Τρίτη.

Ο Liu Pengyu, εκπρόσωπος της κινεζικής πρεσβείας, δήλωσε στο CyberScoop, ότι η κινεζική κυβέρνηση αντιτίθεται σε «οποιεσδήποτε αβάσιμες συκοφαντίες και κατηγορίες κατά της Κίνας» και ότι η χώρα «είναι σημαντικό θύμα κυβερνοεπιθέσεων».

«Τηρούμε σταθερή στάση απέναντι σε κάθε μορφή κυβερνοεπιθέσεων και καταφεύγουμε σε νόμιμες μεθόδους για την αντιμετώπισή τους. Η Κίνα δεν ενθαρρύνει, δεν υποστηρίζει ή δεν αποδοκιμάζει επιθέσεις που εξαπολύουν χάκερ», δήλωσε ο Pengyu. «Η διατήρηση της ασφάλειας του κυβερνοχώρου είναι μια παγκόσμια πρόκληση. Όπως συμβαίνει με άλλα θέματα, οι ψευδείς κατηγορίες ή η αντιπαράθεση μπλοκ θα βλάψουν μόνο τη συλλογική απάντηση στις απειλές που αντιμετωπίζει ο κόσμος για την ασφάλεια στον κυβερνοχώρο».

Η εκστρατεία που περιγράφονται από τις ολλανδικές αρχές υπογραμμίζει τη συνεχιζόμενη κατάχρηση των συσκευών άκρων — συμπεριλαμβανομένων των τείχη προστασίας και των δρομολογητών — ως βασικό μέρος των εξελιγμένων κρατικών επιχειρήσεων hacking που έχουν στοχεύσει ευάλωτους δρομολογητές μικρών γραφείων και οικιακών γραφείων για να αποκτήσουν πρόσβαση σε ζωτικής σημασίας υποδομές και άλλα ευαίσθητα δίκτυα , όπως έχουν προειδοποιήσει αξιωματούχοι των ΗΠΑ .

«Οι συσκευές δικτύων Edge είναι ένα τεράστιο πρόβλημα σήμερα», δήλωσε ο Tom Hegel, κύριος ερευνητής απειλών της SentinelLabs. Ο Χέγκελ, ο οποίος παρακολουθεί τις κινεζικές επιχειρήσεις hacking και είναι εξοικειωμένος με την εκστρατεία που τόνισε η ολλανδική κυβέρνηση. Είπε ότι η ασφάλεια των συσκευών edge είναι «ένα μεγάλο πρόβλημα γιατί τόσο λίγοι έχουν τεχνολογία ασφαλείας για να τις υπερασπιστούν ή ακόμα και να τις παρακολουθούν. Ωστόσο, γίνεται η πιο συχνά στοχευμένη τεχνολογία».

Αν και δεν είναι γνωστό πόσες οντότητες έχουν εγκαταστήσει το κακόβουλο λογισμικό, οι ολλανδικές υπηρεσίες πληροφοριών «θεωρούν πιθανό ότι ο κρατικός παράγοντας θα μπορούσε ενδεχομένως να επεκτείνει την πρόσβασή του σε εκατοντάδες θύματα παγκοσμίως και να προβεί σε πρόσθετες ενέργειες, όπως η κλοπή δεδομένων», σύμφωνα με τη δήλωση.

«Οι λοιμώξεις από τον ηθοποιό είναι δύσκολο να εντοπιστούν και να αφαιρεθούν», έγραψαν οι αρχές. «Το NCSC και οι ολλανδικές υπηρεσίες πληροφοριών δηλώνουν επομένως ότι είναι πιθανό ο κρατικός παράγοντας να έχει ακόμα πρόσβαση σε συστήματα σημαντικού αριθμού θυμάτων».

Ο Hegel σημείωσε ότι το Coathanger είναι ένα εργαλείο που χρησιμοποιείται για απομακρυσμένη πρόσβαση και δυνατότητες backdoor. «Τα θύματα υψηλής αξίας μπορούν στη συνέχεια να δουν περαιτέρω κακόβουλο λογισμικό που εισάγεται στο δίκτυο μέσω αυτής της πρόσβασης», είπε.

Ο Χέγκελ αρνήθηκε να σχολιάσει συγκεκριμένους γνωστούς στόχους, αλλά είπε ότι «περιλαμβάνουν μια ποικιλία δημόσιων και ιδιωτικών οργανισμών που σχετίζονται με την παγκόσμια ατζέντα της Κίνας».

Γνωρίζοντας τις κινεζικές επιχειρήσεις hacking, πρόσθεσε, είναι πιθανό ότι οι χάκερ «χρησιμοποίησαν πολλαπλές οικογένειες κακόβουλου λογισμικού και υποδομές δικτύου που παραμένουν άγνωστες σε εμάς σήμερα και η διατήρηση της μακροπρόθεσμης πρόσβασης σε μια ευρεία ποικιλία οργανισμών είναι ιδιαίτερα σημαντική για αυτούς».

Η κινεζική πρεσβεία στην Ουάσιγκτον, DC, δεν απάντησε σε αίτημα για σχόλιο την Τρίτη. Η Υπηρεσία Κυβερνοασφάλειας και Ασφάλειας Υποδομής δεν απάντησε σε αίτημα για σχολιασμό σχετικά με το πόσες οντότητες των ΗΠΑ, αν υπάρχουν, στοχοποιήθηκαν στο πλαίσιο αυτής της επιχείρησης.

ΠΗΓΗ: CyberScoop

Cyberwar

Πωλείται για 200 δολάρια στο Dark Web το webmail της Ελληνικής Αστυνομίας!

Hacker με το ψευδώνυμο «DuckyMummy» πουλάει προσβάσεις σε λογαριασμούς webmail της Ελληνικής Αστυνομίας στο Dark Web (Σκοτεινό Διαδίκτυο) και στην ιστοσελίδα breachforums.st. Η τιμή έχει οριστεί στα 200 $. Δυστυχώς, ενώ τα διαπιστευτήρια λογαριασμών ηλεκτρονικού ταχυδρομείου της Ελληνικής Αστυνομίας, μέσω των οποίων διαμοιράζονται καθημερινά χιλιάδες ευαίσθητες πληροφορίες Ελλήνων πολιτών είναι στο σφυρί, δεν ειναι γνωστό αν οι αρμόδιες αρχές έχουν αντιληφθεί την παραβίαση!

Τι συνέβη;

O hacker DuckyMummy, γνωστή προσωπικότητα στον υπόκοσμο του εγκλήματος στον κυβερνοχώρο, έχει βγάλει στο σφυρί διαπιστευτήρια πρόσβασης (username και κωδικούς πρόσβασης) στο σύστημα webmail της Ελληνικής Αστυνομίας. Το webmail της ΕΛ.ΑΣ είναι προσβάσιμο αποκλειστικά απο στελέχη της Ελληνικής Αστυνομίας καθώς είναι το σημείο επικοινωνίας με τους πολίτες που ζητούν οποιοδήποτε έγγραφο τους αφορά. Αυτή η μη εξουσιοδοτημένη πρόσβαση θα μπορούσε ενδεχομένως να εκθέσει ευαίσθητες επικοινωνίες, εσωτερικά έγγραφα και επιχειρησιακές λεπτομέρειες που είναι κρίσιμες για την ασφάλεια και τη λειτουργικότητα των Αρχών.

Ο hacker επιβεβαιώνει την επίθεση του, αναρτώντας screenshots με μερικά από τα κλεμμένα διαπιστευτήρια και τις προσβάσεις στα συστήματα της Ελληνικής αστυνομίας. Η είδηση μάλιστα έγινε γνωστή στο διαδικτύο μέσω της πλατφόρμας κοινωνικής δικτύωσης X (πρώην Twitter) με σκοπό να ενημερωθούν για την πώληση ενδιαφερόμενοι που μπορεί να μην έχουν πρόσβαση στο Dark Web.

ΠΗΓΗ: secnews.gr

Cyberwar

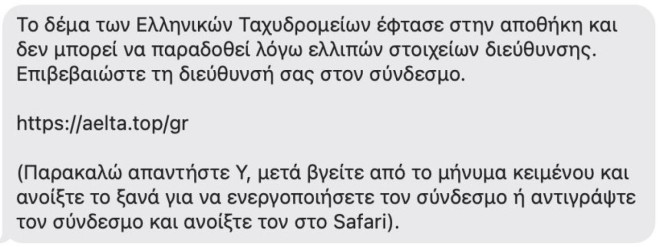

Μην ανοίξετε αυτό το μήνυμα! Νέα απάτη με δόλωμα πακέτο από τα ΕΛΤΑ

Απατεώνες αδειάζουν τους λογαριασμούς ανυποψίαστων πολιτών

Τις τελευταίες μέρες όλο και περισσότεροι έχουν λάβει στο κινητό του τηλέφωνο SMS ή μηνύματα στο imessage που αφορούν στην παραλαβή δεμάτων από τα ΕΛΤΑ, τα οποία βρίσκονται δήθεν σε εκκρεμότητα.

Οι παραλήπτες των μηνυμάτων καλούνται να επικαιροποιήσουν τα στοιχεία τους, ώστε να τους παραδοθεί το δέμα.

Τα μηνύματα αναφέρουν: «Το δέμα των Ελληνικών Ταχυδρομείων έφτασε στην αποθήκη και δεν μπορεί να παραδοθεί λόγω ελλιπών στοιχείων διεύθυνσης. Επιβεβαιώστε τη διεύθυνσή σας στον σύνδεσμο.

(Παρακαλώ απαντήστε Y, μετά βγείτε από το μήνυμα κειμένου και ανοίξτε το ξανά για να ενεργοποιήσετε τον σύνδεσμο ή αντιγράψτε τον σύνδεσμο και ανοίξτε τον στο Safari)».

Η Δίωξη Ηλεκτρονικού Εγκλήματος προειδοποιεί τους πολίτες πως πρόκειται για μια ακόμα προσπάθεια «ηλεκτρονικού ψαρέματος», μέσω της οποίας επιτήδειοι επιχειρούν να αποκτήσουν πρόσβαση σε προσωπικά στοιχεία πολιτών. Σε περίπτωση λοιπόν που λάβετε ένα τέτοιο μήνυμα μην πατήσετε πάνω στο ενεργό link και μην προχωρήσετε σε καμία ενέργεια.

ΠΗΓΗ: Star.gr

-

Ιράν4 ώρες πριν

Ιράν4 ώρες πρινΚόκκινος συναγερμός στο κεντρικό Ισραήλ! Εκτοξεύτηκε βαλλιστικός πύραυλος από την Υεμένη – Αναχαιτίστηκε με επιτυχία λέει ο IDF

-

Video10 ώρες πριν

Video10 ώρες πρινΑσταμάτητο το Ισραήλ! Βομβάρδισε Ρωσική βάση στην Συρία

-

Video8 ώρες πριν

Video8 ώρες πρινΙσραήλ: Αν χτυπήσει πυρηνικά, αρχίζει η καταστροφή

-

Εξωτερική Πολιτική2 ημέρες πριν

Εξωτερική Πολιτική2 ημέρες πρινΣτο επίκεντρο η ελληνοαμερικανική συνεργασία σε συνάντηση του Μητσοτάκη με Αμερικανούς γερουσιαστές στα Χανιά

-

Αναλύσεις2 ημέρες πριν

Αναλύσεις2 ημέρες πρινQuo vadis κύριε Γεραπετρίτη;

-

Ιράν2 ημέρες πριν

Ιράν2 ημέρες πρινKίνηση υψηλού ρίσκου του Ισραήλ! Δεν αποκλείει χτύπημα στα πυρηνικά του Ιράν ο Νετανιάχου – Πότε θα χτυπήσει;

-

Γενικά θέματα2 ημέρες πριν

Γενικά θέματα2 ημέρες πρινΜία νέα αρχή για το «Γεωπολιτικό»

-

Αστυνομία2 ημέρες πριν

Αστυνομία2 ημέρες πρινΑποκάλυψη! Ειδικό λογικό ισραηλινής κατασκευής για μαζική αναγνώριση προσώπων αποκτά η ΕΛ.ΑΣ.