Cyberwar

Pegasus Spyware: Έχει όντως “σημαντικά” προβλήματα ασφαλείας το iMessage της Apple;

Του Thomas Brewster

Το λογισμικό υποκλοπής για iPhone που ανέπτυξε η αξίας 1 δισ. δολαρίων εταιρεία λογισμικού παρακολούθησης NSO, ανέδειξε “σημαντικά” ζητήματα που σχετίζονται με την ασφάλεια του iMessage της Apple, σύμφωνα με έναν ειδικό σε θέματα ασφαλείας, ο οποίος μάλιστα έχει περάσει αρκετά χρόνια ερευνώντας υποθέσεις χάκινγκ από το Ισραήλ.

Η Διεθνής Αμνηστία και το Citizen Lab, μετά τα δημοσιεύματα για διαρροή μιας λίστας που περιελάμβανε 50.000 πιθανούς στόχους του λογισμικού κατασκοπίας Pegasus της NSO, ισχυρίζονται αμφότερες σε εκθέσεις τους ότι έχουν διαπιστώσει πως οι επιθέσεις “μηδενικού κλικ” (σ.μ. όπως είναι γνωστές οι επιθέσεις που δεν απαιτείται αλληλεπίδραση με τον χρήστη) εκμεταλλεύθηκαν πολλές ευπάθειες ενός πλήρως ενημερωμένου iPhone 12 Pro Max με λειτουργικό iOS 14.6, τον Ιούλιο του 2021. Όπως το χακάρισμα του iMessage.

Ο Bill Marczak, ερευνητής του Citizen Lab, δήλωσε στο Forbes ότι σε ορισμένες περιπτώσεις το λειτουργικό iOS της Apple μπορεί να εκτελεί αυτόματα εντολές μέσω του iMessages και συνημμένων αρχείων, ακόμη και όταν προέρχονται από αγνώστους, γεγονός που θα μπορούσε να θέσει τους χρήστες των συσκευών της εταιρείας σε κίνδυνο.

“Πρόκειται για καταστροφική συνταγή”, σημειώνει ο Marczak, προσθέτοντας ότι “Η Apple θα πρέπει να εξετάσει το ενδεχόμενο να να ενσωματώσει κάποιο εργαλείο παρόμοιο με αυτό που χρησιμοποιούν το Twitter ή το Facebook στις δικές τους υπηρεσίες ανταλλαγής μηνυμάτων, όπου τα μηνύματα από αγνώστους παραμένουν κατά κάποιον τρόπο κρυμμένα και φιλτράρονται σε ξεχωριστό παράθυρο από προεπιλογή”.

Επί του παρόντος, προσθέτει ο Marczak, αυτό δεν αποτελεί πρόβλημα για τον μέσο χρήστη iPhone, καθώς η λίστα στόχων που έφτασε στην κατοχή της μη κερδοσκοπικής οργάνωσης Forbidden Stories εστιάζεται κυρίως σε άτομα που διατρέχουν υψηλό κίνδυνο κυβερνητικής επιτήρησης, από δημοσιογράφους, όπως η συντάκτης των Financial Times Roula Khalaf και άτομα που είχαν στενές σχέσεις με τον δολοφονημένο δημοσιογράφο Jamal Khashogghi, έως αρχηγούς κρατών.

Η NSO έχει επικριθεί επανειλημμένως τα τελευταία πέντε χρόνια, καθώς εργαλεία που έχει αναπτύξει φέρεται να έχουν χρησιμοποιηθεί και την παρακολούθηση Μεξικανών δικηγόρων, Σαουδαράβων ακτιβιστών και δημοσιογράφων σε όλο τον κόσμο, αν και η ίδια ισχυρίζεται ότι το λογισμικό της χρησιμοποιείται μόνο για να βοηθήσει κυβερνήσεις να συλλάβουν ειδεχθείς εγκληματίες, όπως τρομοκράτες και παιδεραστές.

Ωστόσο, ο Marczak προειδοποιεί ότι “αν η Apple δεν εξαλείψει το πρόβλημα στα πρώτα του στάδια, αυτού του είδους οι μηδενικού κλικ επιθέσεις μέσω iMessage αναπόφευκτα θα πολλαπλασιαστούν και θα πραγματοποιούνται και από λιγότερο ‘ταλαντούχους’ χάκερς, όπως οι απλοί εγκληματίες του κυβερνοχώρου”. Ο Marczak είχε προηγουμένως κάνει μια ανάρτηση στο Twitter επισημαίνοντας ότι ο μηχανισμός ασφαλείας BlastDoor της Apple, που έχει σχεδιαστεί για την τμηματοποίηση του περιεχομένου στην εφαρμογή iMassage σε περίπτωση που περιέχει κακόβουλους συνδέσμους ή κώδικα, δεν προστατεύει τους χρήστες από τους κινδύνους αυτούς. Επεσήμανε ότι ορισμένα από αυτά τα κακόβουλα εργαλεία έχουν πλήξει το ImageIO και τα εργαλεία ανάλυσης φωτογραφιών JPEG και GIF της εταιρείας. “Το ImageIO έχει αναφέρει περισσότερα από 10 υψηλής σοβαρότητας σφάλματα κατά τη διάρκεια του 2021”, έγραψε στο Twitter.

Η Apple, από την πλευρά της, θεωρεί ότι η τεχνολογία της προστατεύει τους χρήστες των συσκευών της από επιθέσεις που βασίζονται σε εργαλεία κειμένου. Για παράδειγμα, ο τεχνολογικός γίγαντας αναφέρει ότι εάν ένας σύνδεσμος ιστότοπου αποστέλλεται σε έναν χρήστη μέσω του iMessage, στον παραλήπτη δεν φτάνει η ιστοσελίδα αλλά μόνο μια στατική εικόνα προεπισκόπησης. Όπως σημειώνει, το BlastDoor αντιμετωπίζει αυτού του είδους τους ιστοτόπους ως μη αξιόπιστους και οποιοσδήποτε κώδικας από αυτούς τους ιστότοπους θα εκτελείται μόνο σε ξεχωριστό, προστατευμένο τμήμα του λειτουργικού συστήματος. Με άλλα λόγια, αποτρέπει τυχόν προσπάθειες χάκινγκ που εξαπολύει ένας σύνδεσμος ιστοτόπου.

“Η Apple καταδικάζει απερίφραστα κυβερνοεπιθέσεις εναντίον δημοσιογράφων, ακτιβιστών υπέρ των ανθρωπίνων δικαιωμάτων και άλλων που επιδιώκουν να κάνουν τον κόσμο καλύτερο. Επί μια δεκαετία και πλέον, η Apple ηγείται του χώρου όσον αφορά την καινοτομία στον τομέα της ασφάλειας και, το αποτέλεσμα είναι ότι οι ερευνητές του χώρου της ασφάλειας συμφωνούν ότι το iPhone είναι η ασφαλέστερη συσκευή κινητής τηλεφωνίας στην αγορά”, δήλωσε εκπρόσωπος του τεχνολογικού κολοσσού.

“Οι επιθέσεις όπως αυτές που περιγράφονται είναι πολύ εξελιγμένες, κοστίζουν εκατομμύρια δολάρια για να αναπτυχθούν, συχνά έχουν μικρή διάρκεια ζωής και χρησιμοποιούνται για τη στόχευση συγκεκριμένων ατόμων. Αν και αυτό σημαίνει ότι δεν αποτελούν απειλή για τη συντριπτική πλειοψηφία των χρηστών μας, συνεχίζουμε να εργαζόμαστε ακούραστα για να προστατεύσουμε όλους τους πελάτες μας και προσθέτουμε συνεχώς νέες τείχη προστασίας για τις συσκευές και τα δεδομένα τους”, πρόσθεσε ο εκπρόσωπος της εταιρείας.

Η νέα έκδοση του λειτουργικού συστήματος της Apple θα περιλαμβάνει πρόσθετες βελτιώσεις που έχουν σχεδιαστεί για την εξουδετέρωση εξελιγμένων απειλών, συμπλήρωσε ο εκπρόσωπος της Apple, χωρίς ωστόσο να προβεί σε περισσότερες λεπτομέρειες.

Η NSO, εν τω μεταξύ, επισημαίνει σε απάντησή της στον Guradian, ότι τα δημοσιεύματα που αναφέρουν πως 50.000 άνθρωποι ήταν “στόχοι” του λογισμικού της είναι “ψευδή”, αφήνοντας να εννοηθεί ότι βασίστηκαν σε “ανεπιβεβαίωτες θεωρίες που εγείρουν σοβαρές αμφιβολίες σχετικά με την αξιοπιστία των πηγών σας, καθώς και τη βάση του όλου δημοσιεύματος”.

Τα δημοσιεύματα, πάντως, συμπεριλαμβανομένων αυτών των Washington Post και The Guardian, επισημαίνουν ότι απλώς και μόνο το γεγονός ότι η συσκευή κάποιου περιλαμβανόταν στη λίστα των πιθανών στόχων, δεν σημαίνει ότι το τηλέφωνό του μολύνθηκε κάποια στιγμή από το λογισμικό κατασκοπείας Pegasus της NSO.

Η εταιρεία αρνήθηκε, επίσης, ότι τα εργαλεία της χρησιμοποιήθηκαν για να στοχεύσουν μέλη της οικογένειας Khashogghi, μετά τα δημοσιεύματα που ανέφεραν ότι τόσο η πρώην σύζυγος του δημοσιογράφου, Hanan Elatr, όσο και η αρραβωνιαστικιά του, Hatice Cengiz, αποτέλεσαν στόχους, πριν και μετά το θάνατό του. (Ο Khashogghi φέρεται να είχε σχέσεις και με τις δύο γυναίκες τη στιγμή του θανάτου του.)

“Όπως ανέφερε και προηγουμένως η NSO, η τεχνολογία μας δεν συνδέεται με κανέναν τρόπο με τη φρικτή δολοφονία του Jamal Khashoggi. Μπορούμε να επιβεβαιώσουμε ότι η τεχνολογία μας δεν χρησιμοποιήθηκε ούτε για ακρόαση, ούτε για παρακολούθηση, ούτε για τη συλλογή πληροφοριών σχετικά με αυτόν ή τα μέλη της οικογένειάς του που αναφέρονται στην έρευνά σας. Ερευνήσαμε και στο παρελθόν αυτόν τον ισχυρισμό, ο οποίος εκφράζεται και πάλι χωρίς επιβεβαίωση”, προσθέτει η εταιρεία.

Δεσμεύθηκε, πάντως, ότι θα συνεχίσει να “ερευνά όλους τους αξιόπιστους ισχυρισμούς περί κακής χρήσης (σ.μ. των προϊόντων της) και να λαμβάνει τα δέοντα μέτρα βάσει των αποτελεσμάτων αυτών των ερευνών”.

ΠΗΓΗ: capital.gr

Cyberwar

CyberScoop: Η κινεζική εκστρατεία κυβερνοκατασκοπείας στοχεύει «δεκάδες» δυτικές κυβερνήσεις

Μια συνεχιζόμενη επιχείρηση κυβερνοκατασκοπείας που συνδέεται με την Κίνα έχει διεισδύσει επιτυχώς σε «σημαντικό αριθμό θυμάτων» που περιλαμβάνει δυτικές κυβερνήσεις, διεθνείς οργανισμούς και την αμυντική βιομηχανία, δήλωσαν οι ολλανδικές αρχές πληροφοριών και ασφάλειας τη Δευτέρα.

Οι ολλανδικές αρχές αποκάλυψαν για πρώτη φορά τον Φεβρουάριο μια επιχείρηση που στόχευε τις συσκευές FortiGate edge και σημείωσαν την ανακάλυψη ενός νέου trojan απομακρυσμένης πρόσβασης με το όνομα ” Coathanger “, σχεδιασμένο να διατηρεί την πρόσβαση σε συσκευές FortiGate. Η έκθεση του Φεβρουαρίου προέκυψε από έρευνα για παραβίαση στο ολλανδικό Υπουργείο Άμυνας και η έκθεση της Δευτέρας καταλήγει στο συμπέρασμα ότι «η κινεζική εκστρατεία κατασκοπείας στον κυβερνοχώρο φαίνεται να είναι πολύ πιο εκτεταμένη από ό,τι ήταν γνωστό στο παρελθόν», ανέφεραν οι ολλανδικές αρχές σε δήλωση .

Η επιχείρηση που συνδέεται με την Κίνα απέκτησε πρόσβαση σε τουλάχιστον 20.000 συστήματα FortiGate παγκοσμίως μέσα σε λίγους μήνες το 2022 και το 2023 χρησιμοποιώντας μια ευπάθεια που είχε επιδιορθωθεί από τότε στο λογισμικό FortiGate FortiOS, δήλωσαν οι ολλανδικές αρχές. Οι χάκερ γνώριζαν για την ευπάθεια για τουλάχιστον δύο μήνες πριν η Fortinet ανακοινώσει την ευπάθεια, μολύνοντας περίπου 14.000 συσκευές κατά τη διάρκεια αυτής της περιόδου, σύμφωνα με τις ολλανδικές αρχές.

Οι στόχοι περιλαμβάνουν «δεκάδες» δυτικές κυβερνήσεις, διεθνείς οργανισμούς και μεγάλο αριθμό εταιρειών της αμυντικής βιομηχανίας. Η κινεζική επιχείρηση εγκατέστησε κακόβουλο λογισμικό σε συστήματα συνδεδεμένα με ένα άγνωστο υποσύνολο «σχετικών» στόχων, και ακόμη κι αν αυτοί οι στόχοι ενημέρωσαν το FortiGate, οι Κινέζοι χάκερ ήταν σε θέση να διατηρήσουν την πρόσβαση στα συστήματα, σύμφωνα με την ολλανδική έρευνα.

Η Fortinet δεν απάντησε σε αίτημα για σχόλιο την Τρίτη.

Ο Liu Pengyu, εκπρόσωπος της κινεζικής πρεσβείας, δήλωσε στο CyberScoop, ότι η κινεζική κυβέρνηση αντιτίθεται σε «οποιεσδήποτε αβάσιμες συκοφαντίες και κατηγορίες κατά της Κίνας» και ότι η χώρα «είναι σημαντικό θύμα κυβερνοεπιθέσεων».

«Τηρούμε σταθερή στάση απέναντι σε κάθε μορφή κυβερνοεπιθέσεων και καταφεύγουμε σε νόμιμες μεθόδους για την αντιμετώπισή τους. Η Κίνα δεν ενθαρρύνει, δεν υποστηρίζει ή δεν αποδοκιμάζει επιθέσεις που εξαπολύουν χάκερ», δήλωσε ο Pengyu. «Η διατήρηση της ασφάλειας του κυβερνοχώρου είναι μια παγκόσμια πρόκληση. Όπως συμβαίνει με άλλα θέματα, οι ψευδείς κατηγορίες ή η αντιπαράθεση μπλοκ θα βλάψουν μόνο τη συλλογική απάντηση στις απειλές που αντιμετωπίζει ο κόσμος για την ασφάλεια στον κυβερνοχώρο».

Η εκστρατεία που περιγράφονται από τις ολλανδικές αρχές υπογραμμίζει τη συνεχιζόμενη κατάχρηση των συσκευών άκρων — συμπεριλαμβανομένων των τείχη προστασίας και των δρομολογητών — ως βασικό μέρος των εξελιγμένων κρατικών επιχειρήσεων hacking που έχουν στοχεύσει ευάλωτους δρομολογητές μικρών γραφείων και οικιακών γραφείων για να αποκτήσουν πρόσβαση σε ζωτικής σημασίας υποδομές και άλλα ευαίσθητα δίκτυα , όπως έχουν προειδοποιήσει αξιωματούχοι των ΗΠΑ .

«Οι συσκευές δικτύων Edge είναι ένα τεράστιο πρόβλημα σήμερα», δήλωσε ο Tom Hegel, κύριος ερευνητής απειλών της SentinelLabs. Ο Χέγκελ, ο οποίος παρακολουθεί τις κινεζικές επιχειρήσεις hacking και είναι εξοικειωμένος με την εκστρατεία που τόνισε η ολλανδική κυβέρνηση. Είπε ότι η ασφάλεια των συσκευών edge είναι «ένα μεγάλο πρόβλημα γιατί τόσο λίγοι έχουν τεχνολογία ασφαλείας για να τις υπερασπιστούν ή ακόμα και να τις παρακολουθούν. Ωστόσο, γίνεται η πιο συχνά στοχευμένη τεχνολογία».

Αν και δεν είναι γνωστό πόσες οντότητες έχουν εγκαταστήσει το κακόβουλο λογισμικό, οι ολλανδικές υπηρεσίες πληροφοριών «θεωρούν πιθανό ότι ο κρατικός παράγοντας θα μπορούσε ενδεχομένως να επεκτείνει την πρόσβασή του σε εκατοντάδες θύματα παγκοσμίως και να προβεί σε πρόσθετες ενέργειες, όπως η κλοπή δεδομένων», σύμφωνα με τη δήλωση.

«Οι λοιμώξεις από τον ηθοποιό είναι δύσκολο να εντοπιστούν και να αφαιρεθούν», έγραψαν οι αρχές. «Το NCSC και οι ολλανδικές υπηρεσίες πληροφοριών δηλώνουν επομένως ότι είναι πιθανό ο κρατικός παράγοντας να έχει ακόμα πρόσβαση σε συστήματα σημαντικού αριθμού θυμάτων».

Ο Hegel σημείωσε ότι το Coathanger είναι ένα εργαλείο που χρησιμοποιείται για απομακρυσμένη πρόσβαση και δυνατότητες backdoor. «Τα θύματα υψηλής αξίας μπορούν στη συνέχεια να δουν περαιτέρω κακόβουλο λογισμικό που εισάγεται στο δίκτυο μέσω αυτής της πρόσβασης», είπε.

Ο Χέγκελ αρνήθηκε να σχολιάσει συγκεκριμένους γνωστούς στόχους, αλλά είπε ότι «περιλαμβάνουν μια ποικιλία δημόσιων και ιδιωτικών οργανισμών που σχετίζονται με την παγκόσμια ατζέντα της Κίνας».

Γνωρίζοντας τις κινεζικές επιχειρήσεις hacking, πρόσθεσε, είναι πιθανό ότι οι χάκερ «χρησιμοποίησαν πολλαπλές οικογένειες κακόβουλου λογισμικού και υποδομές δικτύου που παραμένουν άγνωστες σε εμάς σήμερα και η διατήρηση της μακροπρόθεσμης πρόσβασης σε μια ευρεία ποικιλία οργανισμών είναι ιδιαίτερα σημαντική για αυτούς».

Η κινεζική πρεσβεία στην Ουάσιγκτον, DC, δεν απάντησε σε αίτημα για σχόλιο την Τρίτη. Η Υπηρεσία Κυβερνοασφάλειας και Ασφάλειας Υποδομής δεν απάντησε σε αίτημα για σχολιασμό σχετικά με το πόσες οντότητες των ΗΠΑ, αν υπάρχουν, στοχοποιήθηκαν στο πλαίσιο αυτής της επιχείρησης.

ΠΗΓΗ: CyberScoop

Cyberwar

Πωλείται για 200 δολάρια στο Dark Web το webmail της Ελληνικής Αστυνομίας!

Hacker με το ψευδώνυμο «DuckyMummy» πουλάει προσβάσεις σε λογαριασμούς webmail της Ελληνικής Αστυνομίας στο Dark Web (Σκοτεινό Διαδίκτυο) και στην ιστοσελίδα breachforums.st. Η τιμή έχει οριστεί στα 200 $. Δυστυχώς, ενώ τα διαπιστευτήρια λογαριασμών ηλεκτρονικού ταχυδρομείου της Ελληνικής Αστυνομίας, μέσω των οποίων διαμοιράζονται καθημερινά χιλιάδες ευαίσθητες πληροφορίες Ελλήνων πολιτών είναι στο σφυρί, δεν ειναι γνωστό αν οι αρμόδιες αρχές έχουν αντιληφθεί την παραβίαση!

Τι συνέβη;

O hacker DuckyMummy, γνωστή προσωπικότητα στον υπόκοσμο του εγκλήματος στον κυβερνοχώρο, έχει βγάλει στο σφυρί διαπιστευτήρια πρόσβασης (username και κωδικούς πρόσβασης) στο σύστημα webmail της Ελληνικής Αστυνομίας. Το webmail της ΕΛ.ΑΣ είναι προσβάσιμο αποκλειστικά απο στελέχη της Ελληνικής Αστυνομίας καθώς είναι το σημείο επικοινωνίας με τους πολίτες που ζητούν οποιοδήποτε έγγραφο τους αφορά. Αυτή η μη εξουσιοδοτημένη πρόσβαση θα μπορούσε ενδεχομένως να εκθέσει ευαίσθητες επικοινωνίες, εσωτερικά έγγραφα και επιχειρησιακές λεπτομέρειες που είναι κρίσιμες για την ασφάλεια και τη λειτουργικότητα των Αρχών.

Ο hacker επιβεβαιώνει την επίθεση του, αναρτώντας screenshots με μερικά από τα κλεμμένα διαπιστευτήρια και τις προσβάσεις στα συστήματα της Ελληνικής αστυνομίας. Η είδηση μάλιστα έγινε γνωστή στο διαδικτύο μέσω της πλατφόρμας κοινωνικής δικτύωσης X (πρώην Twitter) με σκοπό να ενημερωθούν για την πώληση ενδιαφερόμενοι που μπορεί να μην έχουν πρόσβαση στο Dark Web.

ΠΗΓΗ: secnews.gr

Cyberwar

Μην ανοίξετε αυτό το μήνυμα! Νέα απάτη με δόλωμα πακέτο από τα ΕΛΤΑ

Απατεώνες αδειάζουν τους λογαριασμούς ανυποψίαστων πολιτών

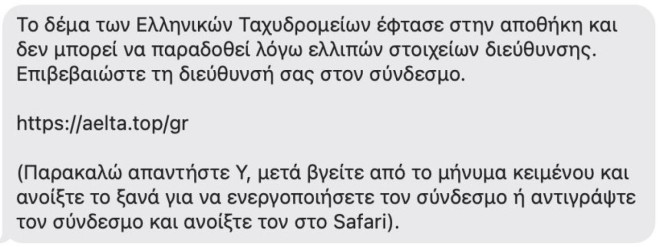

Τις τελευταίες μέρες όλο και περισσότεροι έχουν λάβει στο κινητό του τηλέφωνο SMS ή μηνύματα στο imessage που αφορούν στην παραλαβή δεμάτων από τα ΕΛΤΑ, τα οποία βρίσκονται δήθεν σε εκκρεμότητα.

Οι παραλήπτες των μηνυμάτων καλούνται να επικαιροποιήσουν τα στοιχεία τους, ώστε να τους παραδοθεί το δέμα.

Τα μηνύματα αναφέρουν: «Το δέμα των Ελληνικών Ταχυδρομείων έφτασε στην αποθήκη και δεν μπορεί να παραδοθεί λόγω ελλιπών στοιχείων διεύθυνσης. Επιβεβαιώστε τη διεύθυνσή σας στον σύνδεσμο.

(Παρακαλώ απαντήστε Y, μετά βγείτε από το μήνυμα κειμένου και ανοίξτε το ξανά για να ενεργοποιήσετε τον σύνδεσμο ή αντιγράψτε τον σύνδεσμο και ανοίξτε τον στο Safari)».

Η Δίωξη Ηλεκτρονικού Εγκλήματος προειδοποιεί τους πολίτες πως πρόκειται για μια ακόμα προσπάθεια «ηλεκτρονικού ψαρέματος», μέσω της οποίας επιτήδειοι επιχειρούν να αποκτήσουν πρόσβαση σε προσωπικά στοιχεία πολιτών. Σε περίπτωση λοιπόν που λάβετε ένα τέτοιο μήνυμα μην πατήσετε πάνω στο ενεργό link και μην προχωρήσετε σε καμία ενέργεια.

ΠΗΓΗ: Star.gr

-

Ιράν4 ώρες πριν

Ιράν4 ώρες πρινΚόκκινος συναγερμός στο κεντρικό Ισραήλ! Εκτοξεύτηκε βαλλιστικός πύραυλος από την Υεμένη – Αναχαιτίστηκε με επιτυχία λέει ο IDF

-

Video10 ώρες πριν

Video10 ώρες πρινΑσταμάτητο το Ισραήλ! Βομβάρδισε Ρωσική βάση στην Συρία

-

Video8 ώρες πριν

Video8 ώρες πρινΙσραήλ: Αν χτυπήσει πυρηνικά, αρχίζει η καταστροφή

-

Εξωτερική Πολιτική2 ημέρες πριν

Εξωτερική Πολιτική2 ημέρες πρινΣτο επίκεντρο η ελληνοαμερικανική συνεργασία σε συνάντηση του Μητσοτάκη με Αμερικανούς γερουσιαστές στα Χανιά

-

Αναλύσεις2 ημέρες πριν

Αναλύσεις2 ημέρες πρινQuo vadis κύριε Γεραπετρίτη;

-

Ιράν2 ημέρες πριν

Ιράν2 ημέρες πρινKίνηση υψηλού ρίσκου του Ισραήλ! Δεν αποκλείει χτύπημα στα πυρηνικά του Ιράν ο Νετανιάχου – Πότε θα χτυπήσει;

-

Γενικά θέματα2 ημέρες πριν

Γενικά θέματα2 ημέρες πρινΜία νέα αρχή για το «Γεωπολιτικό»

-

Αστυνομία2 ημέρες πριν

Αστυνομία2 ημέρες πρινΑποκάλυψη! Ειδικό λογικό ισραηλινής κατασκευής για μαζική αναγνώριση προσώπων αποκτά η ΕΛ.ΑΣ.