Cyberwar

Haaretz: «Η εταιρεία NSO του λογισμικού κατασκοπείας Pegasus διατηρεί 22 συμβόλαια στην ΕΕ»

Η NSO διατηρεί ενεργά συμβόλαια με 12 από τα 27 κράτη-μέλη της Ευρωπαϊκής Ένωσης

Η κατασκευάστρια του λογισμικού κατασκοπείας Pegasus, NSO, διατηρεί 22 συμβόλαια στην Ευρωπαϊκή Ένωση και δεν είναι η μόνη» γράφει η ισραηλινή εφημερίδα Haaretz.

Εκπρόσωποι Εξεταστικής Επιτροπής του Ευρωπαϊκού Κοινοβουλίου που ερευνά την υπόθεση του λογισμικού κατασκοπείας Pegasus επισκέφθηκαν πρόσφατα το Ισραήλ και πληροφορήθηκαν από το προσωπικό της NSO ότι η εταιρεία διατηρεί ενεργά συμβόλαια με 12 από τα 27 κράτη-μέλη της Ευρωπαϊκής Ένωσης, τονίζει η Haaretz.

Βάσει των απαντήσεων της εταιρείας σε ερωτήσεις των μελών της Επιτροπής, οι οποίες βρίσκονται στη διάθεση της Haaretz, προκύπτει ότι η εταιρεία συνεργάζεται αυτή τη στιγμή με 22 οργανισμούς ασφαλείας εντός της Ε.Ε.

Συγκεκριμένα, εκπρόσωποι της εν λόγω Εξεταστικής Επιτροπής επισκέφθηκαν το Ισραήλ τις τελευταίες εβδομάδες προκειμένου να ενημερωθούν εις βάθος για την τοπική βιομηχανία κυβερνο-πολέμου και πραγματοποίησαν συναντήσεις και συζητήσεις με εργαζομένους της NSO, εκπροσώπους του υπουργείου Αμυνας και ισραηλινούς εμπειρογνώμονες. Στο Ισραήλ μετέβη, στο πλαίσιό της, και Καταλανός ευρωβουλευτής, του οποίου το κινητό τηλέφωνο είχε παραβιαστεί από «πελάτη» της NSO. Η συγκεκριμένη Εξεταστική Eπιτροπή συστήθηκε στον απόηχο της περυσινής παγκόσμιας δημοσιογραφικής πρωτοβουλίας Pegasus Project και αποστολή της είναι η εισαγωγή πανευρωπαϊκών κανονισμών για την απόκτηση, εισαγωγή και χρήση λογισμικού κυβερνο-πολέμου, όπως είναι το Pegasus.

Ενόσω όμως τα μέλη της επιτροπής βρίσκονταν στο Ισραήλ, και ιδίως μετά την επιστροφή τους πίσω στις Βρυξέλλες, αποκαλύφθηκε ότι στην Ευρώπη υπάρχει επίσης μια καλά ανεπτυγμένη βιομηχανία κυβερνο-πολέμου, καθώς και ότι πολλοί από τους πελάτες της είναι τα ίδια τα ευρωπαϊκά κράτη.

Στο πλαίσιο της επίσκεψής τους στο Ισραήλ, οι ευρωβουλευτές ζήτησαν να πληροφορηθούν την ταυτότητα των πελατών της NSO στην Ευρώπη στην παρούσα φάση κι εξεπλάγησαν, όταν ανακάλυψαν ότι τα περισσότερα κράτη- μέλη της Ε.Ε. διατηρούν συμβόλαια με την εταιρεία: ειδικότερα, δεκατέσσερις χώρες έχουν συνεργαστεί με την NSO κατά το παρελθόν και τουλάχιστον δώδεκα εξακολουθούν να χρησιμοποιούν το Pegasus, στο πλαίσιο νόμιμων παρακολουθήσεων κινητής τηλεφωνίας. Όπως ενημέρωσε η εταιρεία, στην παρούσα φάση η ίδια συνεργάζεται με 22 «τελικούς χρήστες», δηλαδή υπηρεσίες/ οργανισμούς ασφαλείας και πληροφοριών και αρχές επιβολής του νόμου, σε δώδεκα ευρωπαϊκά κράτη- σε κάποια δε εξ αυτών έχει περισσότερους από έναν πελάτες.

Στο παρελθόν η εταιρεία είχε μάλιστα συνεργαστεί με δύο ακόμη κράτη, πλην όμως στην πορεία η συνεργασία αυτή διεκόπη. Η NSO δεν αποκάλυψε πάντως τα ονόματα των κρατών- «πελατών». Σύμφωνα με πηγές του κυβερνοχώρου οι χώρες, με τις οποίες διεκόπη η συνεργασία, είναι η Πολωνία και η Ουγγαρία, δεδομένου ότι πέρυσι εξαιρέθηκαν από τον κατάλογο των χωρών, στις οποίες το Ισραήλ επιτρέπει την πώληση τέτοιου λογισμικού. Επίσης, σύμφωνα με πληροφορίες, η Ισπανία δεν έχει διακόψει τη συνεργασία της.

Η συγκεκριμένη βιομηχανία έχει και μία λιγότερο σκοτεινή πλευρά: δυτικά κράτη λειτουργούν σύμφωνα βάσει νόμου και θέτουν υπό δικαστική εποπτεία την παρακολούθηση πολιτών, σε αντίθεση με δικτατορίες που προβαίνουν κρυφά σε χρήση τέτοιων υπηρεσιών. Η NSO και άλλες παρόμοιες εταιρείες, ισραηλινές ή ευρωπαϊκές, βρίσκονται σε ανταγωνισμό ως προς την προσέλκυση νόμιμων πελατών. Το πεδίο αυτό των «νομίμων επισυνδέσεων» έχει προκαλέσει τα τελευταία χρόνια την οργή εταιρειών τεχνολογίας όπως της Apple, που έχει δημιουργήσει το iPhone ή της Meta, -ως γνωστόν, το Facebook είναι ιδιοκτήτης του WhatsApp, μέσω του οποίου εγκαταστάθηκε το λογισμικό κατασκοπείας. Οι ανωτέρω εταιρείες μήνυσαν την NSO για παγίδευση τηλεφώνων μέσω των πλατφορμών τους και διεξάγουν μάχη ενάντια σε εταιρείες λογισμικού κατασκοπείας. (…) Μόλις την περασμένη εβδομάδα αποκαλύφθηκε ότι η Ελλάδα χρησιμοποιούσε λογισμικό παρόμοιο με το Pegasus, επ’ ονόματι Predator, εις βάρος ερευνητή δημοσιογράφου και του επικεφαλής σοσιαλιστικού κόμματος της αντιπολίτευσης. Ο Έλληνας πρωθυπουργός υποστήριξε ότι η παρακολούθηση ήταν νόμιμη και είχε λάβει εισαγγελική έγκριση.

Το Predator κατασκευάζεται από την εταιρεία Cytrox, η οποία είναι καταχωρημένη στη Βόρεια Μακεδονία, αλλά δραστηριοποιείται στην Ελλάδα. Η Cytrox ανήκει στον Όμιλο Intellexa, ιδιοκτησίας του Tal Dilian, πρώην υψηλόβαθμου αξιωματούχου της ισραηλινής υπηρεσίας πληροφοριών. Η Intellexa είχε κατά το παρελθόν έδρα στην Κύπρο, ωστόσο μετέφερε τη δραστηριότητά της στην Ελλάδα. Ενώ η εξαγωγή του Pegasus της NSO τελεί υπό την εποπτεία του ισραηλινού ΥπΑμ, δεν ισχύει το ίδιο και για τη δραστηριότητα των Intellexa και Cytrox.

Εκτός όμως από τις ισραηλινές εταιρείες που δραστηριοποιούνται στην Ευρώπη, αποδεικνύεται ότι υφίσταται ικανός αριθμός κατασκευαστών λογισμικού κατασκοπείας και στην ίδια την ευρωπαϊκή ήπειρο. (…) Η Ολλανδή ευρωβουλευτής Sophie in ‘t Veld, μέλος της Εξεταστικής Επιτροπής για το project Pegasus, δηλώνει στην Haaretz: «Αν μόνο μια εταιρεία έχει ως πελάτες της δεκατέσσερα κράτη- μέλη της Ε.Ε., μπορείτε να φανταστείτε πόσο μεγάλος είναι ο κλάδος αυτός συνολικά. Φαίνεται πως υπάρχει μια τεράστια αγορά για λογισμικά κατασκοπείας κι ότι οι κυβερνήσεις των κρατών- μελών είναι “καλοί” αγοραστές, -επιλέγουν ωστόσο να κρατούν το θέμα αυτό μακριά από τα φώτα της δημοσιότητας».

Εταιρείες όπως η NSO αντιμετωπίζουν συνεπώς διλήμματα: η αποκάλυψη της ταυτότητας των κυβερνήσεων- «πελατών» τους, οι οποίες χρησιμοποιούν νομίμως τα λογισμικά τους, θα μπορούσε να συμβάλει στην αντιμετώπιση της δημόσιας κριτικής από πλατφόρμες όπως η Citizen Lab, από τα ΜΜΕ ή από τα κοινοβούλια. Την ίδια στιγμή όμως ελοχεύει γι’ αυτές ο κίνδυνος να θέσουν σε διακινδύνευση μελλοντικές συμφωνίες- στη λογική τυχόν παραβίασης των όρων εμπιστευτικότητας και εχεμύθειας με τους πελάτες τους.

Η εταιρεία NSO δεν απάντησε σε αίτημα της Haaretz που της ζήτησε να τοποθετηθεί επί του ρεπορτάζ, καταλήγει το δημοσίευμα.

Πηγή: Haaretz

Cyberwar

CyberScoop: Η κινεζική εκστρατεία κυβερνοκατασκοπείας στοχεύει «δεκάδες» δυτικές κυβερνήσεις

Μια συνεχιζόμενη επιχείρηση κυβερνοκατασκοπείας που συνδέεται με την Κίνα έχει διεισδύσει επιτυχώς σε «σημαντικό αριθμό θυμάτων» που περιλαμβάνει δυτικές κυβερνήσεις, διεθνείς οργανισμούς και την αμυντική βιομηχανία, δήλωσαν οι ολλανδικές αρχές πληροφοριών και ασφάλειας τη Δευτέρα.

Οι ολλανδικές αρχές αποκάλυψαν για πρώτη φορά τον Φεβρουάριο μια επιχείρηση που στόχευε τις συσκευές FortiGate edge και σημείωσαν την ανακάλυψη ενός νέου trojan απομακρυσμένης πρόσβασης με το όνομα ” Coathanger “, σχεδιασμένο να διατηρεί την πρόσβαση σε συσκευές FortiGate. Η έκθεση του Φεβρουαρίου προέκυψε από έρευνα για παραβίαση στο ολλανδικό Υπουργείο Άμυνας και η έκθεση της Δευτέρας καταλήγει στο συμπέρασμα ότι «η κινεζική εκστρατεία κατασκοπείας στον κυβερνοχώρο φαίνεται να είναι πολύ πιο εκτεταμένη από ό,τι ήταν γνωστό στο παρελθόν», ανέφεραν οι ολλανδικές αρχές σε δήλωση .

Η επιχείρηση που συνδέεται με την Κίνα απέκτησε πρόσβαση σε τουλάχιστον 20.000 συστήματα FortiGate παγκοσμίως μέσα σε λίγους μήνες το 2022 και το 2023 χρησιμοποιώντας μια ευπάθεια που είχε επιδιορθωθεί από τότε στο λογισμικό FortiGate FortiOS, δήλωσαν οι ολλανδικές αρχές. Οι χάκερ γνώριζαν για την ευπάθεια για τουλάχιστον δύο μήνες πριν η Fortinet ανακοινώσει την ευπάθεια, μολύνοντας περίπου 14.000 συσκευές κατά τη διάρκεια αυτής της περιόδου, σύμφωνα με τις ολλανδικές αρχές.

Οι στόχοι περιλαμβάνουν «δεκάδες» δυτικές κυβερνήσεις, διεθνείς οργανισμούς και μεγάλο αριθμό εταιρειών της αμυντικής βιομηχανίας. Η κινεζική επιχείρηση εγκατέστησε κακόβουλο λογισμικό σε συστήματα συνδεδεμένα με ένα άγνωστο υποσύνολο «σχετικών» στόχων, και ακόμη κι αν αυτοί οι στόχοι ενημέρωσαν το FortiGate, οι Κινέζοι χάκερ ήταν σε θέση να διατηρήσουν την πρόσβαση στα συστήματα, σύμφωνα με την ολλανδική έρευνα.

Η Fortinet δεν απάντησε σε αίτημα για σχόλιο την Τρίτη.

Ο Liu Pengyu, εκπρόσωπος της κινεζικής πρεσβείας, δήλωσε στο CyberScoop, ότι η κινεζική κυβέρνηση αντιτίθεται σε «οποιεσδήποτε αβάσιμες συκοφαντίες και κατηγορίες κατά της Κίνας» και ότι η χώρα «είναι σημαντικό θύμα κυβερνοεπιθέσεων».

«Τηρούμε σταθερή στάση απέναντι σε κάθε μορφή κυβερνοεπιθέσεων και καταφεύγουμε σε νόμιμες μεθόδους για την αντιμετώπισή τους. Η Κίνα δεν ενθαρρύνει, δεν υποστηρίζει ή δεν αποδοκιμάζει επιθέσεις που εξαπολύουν χάκερ», δήλωσε ο Pengyu. «Η διατήρηση της ασφάλειας του κυβερνοχώρου είναι μια παγκόσμια πρόκληση. Όπως συμβαίνει με άλλα θέματα, οι ψευδείς κατηγορίες ή η αντιπαράθεση μπλοκ θα βλάψουν μόνο τη συλλογική απάντηση στις απειλές που αντιμετωπίζει ο κόσμος για την ασφάλεια στον κυβερνοχώρο».

Η εκστρατεία που περιγράφονται από τις ολλανδικές αρχές υπογραμμίζει τη συνεχιζόμενη κατάχρηση των συσκευών άκρων — συμπεριλαμβανομένων των τείχη προστασίας και των δρομολογητών — ως βασικό μέρος των εξελιγμένων κρατικών επιχειρήσεων hacking που έχουν στοχεύσει ευάλωτους δρομολογητές μικρών γραφείων και οικιακών γραφείων για να αποκτήσουν πρόσβαση σε ζωτικής σημασίας υποδομές και άλλα ευαίσθητα δίκτυα , όπως έχουν προειδοποιήσει αξιωματούχοι των ΗΠΑ .

«Οι συσκευές δικτύων Edge είναι ένα τεράστιο πρόβλημα σήμερα», δήλωσε ο Tom Hegel, κύριος ερευνητής απειλών της SentinelLabs. Ο Χέγκελ, ο οποίος παρακολουθεί τις κινεζικές επιχειρήσεις hacking και είναι εξοικειωμένος με την εκστρατεία που τόνισε η ολλανδική κυβέρνηση. Είπε ότι η ασφάλεια των συσκευών edge είναι «ένα μεγάλο πρόβλημα γιατί τόσο λίγοι έχουν τεχνολογία ασφαλείας για να τις υπερασπιστούν ή ακόμα και να τις παρακολουθούν. Ωστόσο, γίνεται η πιο συχνά στοχευμένη τεχνολογία».

Αν και δεν είναι γνωστό πόσες οντότητες έχουν εγκαταστήσει το κακόβουλο λογισμικό, οι ολλανδικές υπηρεσίες πληροφοριών «θεωρούν πιθανό ότι ο κρατικός παράγοντας θα μπορούσε ενδεχομένως να επεκτείνει την πρόσβασή του σε εκατοντάδες θύματα παγκοσμίως και να προβεί σε πρόσθετες ενέργειες, όπως η κλοπή δεδομένων», σύμφωνα με τη δήλωση.

«Οι λοιμώξεις από τον ηθοποιό είναι δύσκολο να εντοπιστούν και να αφαιρεθούν», έγραψαν οι αρχές. «Το NCSC και οι ολλανδικές υπηρεσίες πληροφοριών δηλώνουν επομένως ότι είναι πιθανό ο κρατικός παράγοντας να έχει ακόμα πρόσβαση σε συστήματα σημαντικού αριθμού θυμάτων».

Ο Hegel σημείωσε ότι το Coathanger είναι ένα εργαλείο που χρησιμοποιείται για απομακρυσμένη πρόσβαση και δυνατότητες backdoor. «Τα θύματα υψηλής αξίας μπορούν στη συνέχεια να δουν περαιτέρω κακόβουλο λογισμικό που εισάγεται στο δίκτυο μέσω αυτής της πρόσβασης», είπε.

Ο Χέγκελ αρνήθηκε να σχολιάσει συγκεκριμένους γνωστούς στόχους, αλλά είπε ότι «περιλαμβάνουν μια ποικιλία δημόσιων και ιδιωτικών οργανισμών που σχετίζονται με την παγκόσμια ατζέντα της Κίνας».

Γνωρίζοντας τις κινεζικές επιχειρήσεις hacking, πρόσθεσε, είναι πιθανό ότι οι χάκερ «χρησιμοποίησαν πολλαπλές οικογένειες κακόβουλου λογισμικού και υποδομές δικτύου που παραμένουν άγνωστες σε εμάς σήμερα και η διατήρηση της μακροπρόθεσμης πρόσβασης σε μια ευρεία ποικιλία οργανισμών είναι ιδιαίτερα σημαντική για αυτούς».

Η κινεζική πρεσβεία στην Ουάσιγκτον, DC, δεν απάντησε σε αίτημα για σχόλιο την Τρίτη. Η Υπηρεσία Κυβερνοασφάλειας και Ασφάλειας Υποδομής δεν απάντησε σε αίτημα για σχολιασμό σχετικά με το πόσες οντότητες των ΗΠΑ, αν υπάρχουν, στοχοποιήθηκαν στο πλαίσιο αυτής της επιχείρησης.

ΠΗΓΗ: CyberScoop

Cyberwar

Πωλείται για 200 δολάρια στο Dark Web το webmail της Ελληνικής Αστυνομίας!

Hacker με το ψευδώνυμο «DuckyMummy» πουλάει προσβάσεις σε λογαριασμούς webmail της Ελληνικής Αστυνομίας στο Dark Web (Σκοτεινό Διαδίκτυο) και στην ιστοσελίδα breachforums.st. Η τιμή έχει οριστεί στα 200 $. Δυστυχώς, ενώ τα διαπιστευτήρια λογαριασμών ηλεκτρονικού ταχυδρομείου της Ελληνικής Αστυνομίας, μέσω των οποίων διαμοιράζονται καθημερινά χιλιάδες ευαίσθητες πληροφορίες Ελλήνων πολιτών είναι στο σφυρί, δεν ειναι γνωστό αν οι αρμόδιες αρχές έχουν αντιληφθεί την παραβίαση!

Τι συνέβη;

O hacker DuckyMummy, γνωστή προσωπικότητα στον υπόκοσμο του εγκλήματος στον κυβερνοχώρο, έχει βγάλει στο σφυρί διαπιστευτήρια πρόσβασης (username και κωδικούς πρόσβασης) στο σύστημα webmail της Ελληνικής Αστυνομίας. Το webmail της ΕΛ.ΑΣ είναι προσβάσιμο αποκλειστικά απο στελέχη της Ελληνικής Αστυνομίας καθώς είναι το σημείο επικοινωνίας με τους πολίτες που ζητούν οποιοδήποτε έγγραφο τους αφορά. Αυτή η μη εξουσιοδοτημένη πρόσβαση θα μπορούσε ενδεχομένως να εκθέσει ευαίσθητες επικοινωνίες, εσωτερικά έγγραφα και επιχειρησιακές λεπτομέρειες που είναι κρίσιμες για την ασφάλεια και τη λειτουργικότητα των Αρχών.

Ο hacker επιβεβαιώνει την επίθεση του, αναρτώντας screenshots με μερικά από τα κλεμμένα διαπιστευτήρια και τις προσβάσεις στα συστήματα της Ελληνικής αστυνομίας. Η είδηση μάλιστα έγινε γνωστή στο διαδικτύο μέσω της πλατφόρμας κοινωνικής δικτύωσης X (πρώην Twitter) με σκοπό να ενημερωθούν για την πώληση ενδιαφερόμενοι που μπορεί να μην έχουν πρόσβαση στο Dark Web.

ΠΗΓΗ: secnews.gr

Cyberwar

Μην ανοίξετε αυτό το μήνυμα! Νέα απάτη με δόλωμα πακέτο από τα ΕΛΤΑ

Απατεώνες αδειάζουν τους λογαριασμούς ανυποψίαστων πολιτών

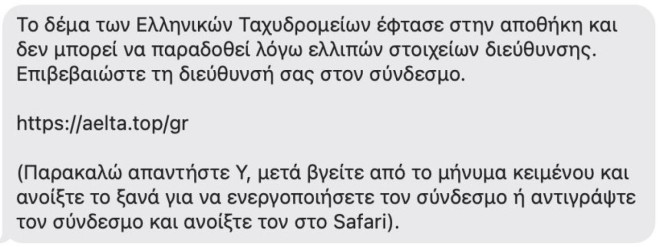

Τις τελευταίες μέρες όλο και περισσότεροι έχουν λάβει στο κινητό του τηλέφωνο SMS ή μηνύματα στο imessage που αφορούν στην παραλαβή δεμάτων από τα ΕΛΤΑ, τα οποία βρίσκονται δήθεν σε εκκρεμότητα.

Οι παραλήπτες των μηνυμάτων καλούνται να επικαιροποιήσουν τα στοιχεία τους, ώστε να τους παραδοθεί το δέμα.

Τα μηνύματα αναφέρουν: «Το δέμα των Ελληνικών Ταχυδρομείων έφτασε στην αποθήκη και δεν μπορεί να παραδοθεί λόγω ελλιπών στοιχείων διεύθυνσης. Επιβεβαιώστε τη διεύθυνσή σας στον σύνδεσμο.

(Παρακαλώ απαντήστε Y, μετά βγείτε από το μήνυμα κειμένου και ανοίξτε το ξανά για να ενεργοποιήσετε τον σύνδεσμο ή αντιγράψτε τον σύνδεσμο και ανοίξτε τον στο Safari)».

Η Δίωξη Ηλεκτρονικού Εγκλήματος προειδοποιεί τους πολίτες πως πρόκειται για μια ακόμα προσπάθεια «ηλεκτρονικού ψαρέματος», μέσω της οποίας επιτήδειοι επιχειρούν να αποκτήσουν πρόσβαση σε προσωπικά στοιχεία πολιτών. Σε περίπτωση λοιπόν που λάβετε ένα τέτοιο μήνυμα μην πατήσετε πάνω στο ενεργό link και μην προχωρήσετε σε καμία ενέργεια.

ΠΗΓΗ: Star.gr

-

Ιράν4 ώρες πριν

Ιράν4 ώρες πρινΚόκκινος συναγερμός στο κεντρικό Ισραήλ! Εκτοξεύτηκε βαλλιστικός πύραυλος από την Υεμένη – Αναχαιτίστηκε με επιτυχία λέει ο IDF

-

Video10 ώρες πριν

Video10 ώρες πρινΑσταμάτητο το Ισραήλ! Βομβάρδισε Ρωσική βάση στην Συρία

-

Video8 ώρες πριν

Video8 ώρες πρινΙσραήλ: Αν χτυπήσει πυρηνικά, αρχίζει η καταστροφή

-

Εξωτερική Πολιτική2 ημέρες πριν

Εξωτερική Πολιτική2 ημέρες πρινΣτο επίκεντρο η ελληνοαμερικανική συνεργασία σε συνάντηση του Μητσοτάκη με Αμερικανούς γερουσιαστές στα Χανιά

-

Αναλύσεις2 ημέρες πριν

Αναλύσεις2 ημέρες πρινQuo vadis κύριε Γεραπετρίτη;

-

Ιράν2 ημέρες πριν

Ιράν2 ημέρες πρινKίνηση υψηλού ρίσκου του Ισραήλ! Δεν αποκλείει χτύπημα στα πυρηνικά του Ιράν ο Νετανιάχου – Πότε θα χτυπήσει;

-

Γενικά θέματα2 ημέρες πριν

Γενικά θέματα2 ημέρες πρινΜία νέα αρχή για το «Γεωπολιτικό»

-

Αστυνομία2 ημέρες πριν

Αστυνομία2 ημέρες πρινΑποκάλυψη! Ειδικό λογικό ισραηλινής κατασκευής για μαζική αναγνώριση προσώπων αποκτά η ΕΛ.ΑΣ.