Cyberwar

Οι hackers της SolarWinds παραβίασαν και την αμερικανική υπηρεσία πυρηνικών όπλων

Φαίνεται ότι η Αμερική βρίσκεται σε κατάσταση ηλεκτρονικού πολέμου, καθώς πάρα πολλές ευαίσθητες κυβερνητικές υπηρεσίες έχουν παραβιαστεί από την ίδια ομάδα που χτύπησε την SolarWinds.

Παράδειγμα η NNSA , που είναι ένας ημιαυτόνομος κυβερνητικός οργανισμός, υπεύθυνος για τη διατήρηση και την ασφάλεια των αποθεμάτων πυρηνικών όπλων των ΗΠΑ. Ιδρύθηκε από το Κογκρέσο των ΗΠΑ το 2000 και είναι επίσης επιφορτισμένο με την αντιμετώπιση πυρηνικών και ραδιοενεργών καταστάσεων έκτακτης ανάγκης εντός των Ηνωμένων Πολιτειών και του εξωτερικού.

Αξιωματούχοι των ΗΠΑ δήλωσαν στην Politico ότι οι ομοσπονδιακοί ερευνητές έχουν βρει στοιχεία ότι οι hackers που έχουν χτυπήσει την SolarWinds, έχουν πρόσβαση στα δίκτυα DOE και NNSA των ΗΠΑ.

Όπως αναφέρεται, συνολικά χτυπήθηκαν η Ομοσπονδιακή Ρυθμιστική Επιτροπή Ενέργειας (FERC), το Γραφείο Ασφαλών Μεταφορών, το Γραφείο Richland Field του DOE και τα εθνικά εργαστήρια Sandia και Los Alamos.

Σύμφωνα με την Shaylyn Hynes, εκπρόσωπος του DOE, οι hackers εστίασαν τις προσπάθειές τους κυρίως στο FERC. Επίσης το DOE επιβεβαίωσε ότι η ομάδα πειρατείας παραβίασε επίσης τα δίκτυα της αμερικανικής υπηρεσίας πυρηνικών όπλων. Αυτή την στιγμή και προκειμένου να διασφαλίσει ότι οι υπόλοιποι κρίσιμοι οργανισμοί είναι ασφαλείς, βρίσκεται σε τακτική επαφή με την ηλεκτρική ενέργεια, το πετρέλαιο και το φυσικό αέριο (ONG) και Κέντρα ανταλλαγής και ανάλυσης πληροφοριών (ISAC)

για τη συνέχεια IGURU

Μετωπική επίθεση χάκερς στις ΗΠΑ

Άγνωστοι χάκερς έχουν στήσει δίκτυο παρακολούθησης υπουργείων, δημοσίων υπηρεσιών και επιχειρήσεων στις ΗΠΑ και άλλες χώρες. Τις τελευταίες μέρες έρχονται στο φως λεπτομέρειες για την πολύκροτη αυτή υπόθεση.

Την Πέμπτη η Εθνική Διοίκηση Πυρηνικής Ασφάλειας (NNSA), που ελέγχει τα αμερικανικά πυρηνικά όπλα, επιβεβαίωσε ότι έχει δεχθεί και εκείνη επίθεση από τους άγνωστους χάκερς. Το ίδιο συμβαίνει με τα υπουργεία Εξωτερικών, Οικονομικών, Εμπορίου και Εσωτερικής Ασφάλειας. Σύμφωνα με την Microsoft οι χάκερς έχουν επιτεθεί σε περισσότερες από 40 κρατικές υπηρεσίες, ΜΚΟ, επιχειρήσεις πληροφορικής και ερευνητικά ινστιτούτα, εκ των οποίων το 80% έχει την έδρα του στις ΗΠΑ. Οι υπόλοιποι “στόχοι” τους βρίσκονται, σύμφωνα με τις μέχρι στιγμής διαθέσιμες πληροφορίες σε Καναδά, Μ.Βρετανία, Ισραήλ, Μεξικό, Ηνωμένα Αραβικά Εμιράτα, Βέλγιο και Ισπανία. Σύμφωνα μάλιστα με τον πρόεδρο της Microsoft Μπραντ Σμιθ η επίθεση συνεχίζεται και ο αριθμός των στόχων αναμένεται να αυξηθεί. Ακόμη και για τα δεδομένα της ψηφιακής εποχής η επιχείρηση ξεπερνά τα όρια της συνηθισμένης κατασκοπίας, γράφει ο Σμιθ στο εταρικό του μπλογκ.

Η μέθοδος των χάκερς

Ποιά η μέθοδος των δραστών; Πρώτη ενέργειά τους ήταν να διαβρώσουν την αμερικανική εταιρία λογισμικού SolarWinds με έδρα στο Ώστιν του Τέξας, η οποία προσφέρει τεχνογνωσία για τη διαχείριση και την ασφάλεια των δικτύων. Από τη στιγμή που “υπέταξαν” τη SolarWinds απέκτησαν πρόσβαση σε δίκτυα συνεργαζόμενων εταιριών και υπηρεσιών και τους πρόσφεραν κακόβουλο λογισμικό ως δήθεν update του προγράμματος Orion, το οποίο διαθέτουν 18.000 πελάτες της SolarWinds. Με λίγα λόγια οι ίδιοι οι “στόχοι” συνέβαλαν στην παρακολούθησή τους εγκαθιστώντας οι ίδιοι, εν αγνοία τους φυσικά, το κακόβουλο λογισμικό. Το πελατολόγιο της SolarWinds προκαλεί δέος, καθώς περιλαμβάνει όχι μόνο κρατικές υπηρεσίες, αλλά και 425 από τις 500 κορυφαίες αμερικανικές επιχειρήσεις της λίστας Fortune 500.

Υποδυόμενοι τους έμπιστους τεχνικούς ασφαλείας οι χάκερς είχαν στη διάθεσή τους τουλάχιστον οκτώ μήνες για να ελέγξουν δίκτυα, να υποκλέψουν στοιχεία και να παρακολουθoύν εσωτερική αλληλογραφία μέσω E-Mail. Την εισβολή δεν ανακάλυψαν τελικά κρατικοί αξιωματούχοι, αλλά οι τεχνικοί της εταιρίας FireEye, η οποία επίσης διαθέτει συστήματα ασφαλείας και κάποια στιγμή έγινε στόχος των επιτήδειων χάκερς. Ο CEO Κέβιν Μάντια αναφέρει στο εταιρικό μπλογκ ότι πρόκειται για “επίθεση ενός έθνους με εξαιρετικές επιθετικές ικανότητες, η οποία διαφέρει από τα δεκάδες χιλιάδες περιστατικά που αντιμετωπίζουμε καθημερινά” και βασίζεται σε έναν “νέο συνδυασμό τεχνικών, τις οποίες ούτε εμείς, ούτε οι συνεργάτες μας είχαν ξαναδεί στο παρελθόν”.

Ποιος κρύβεται πίσω από τις επιθέσεις;

Μία επίθεση με τόσο καλή προετοιμασία και τόσο μεγάλη διάρκεια δεν μπορεί παρά να αποτελεί έργο κρατικού σχεδιασμού και όχι μεμονωμένης πρωτοβουλίας. Ανώνυμοι αξιωματούχοι, μιλώντας στην Washington Post και τους New York Times, υποδεικνύουν τη Ρωσία ως πιθανό “ένοχο”. Το ίδιο κάνουν ο απερχόμενος Αμερικανός υπουργός Εξωτερικών Μάικ Πομπέο, αλλά και ο γερουσιαστής των Δημοκρατικών Ρίτσαρντ Μπλούμενταλ. Μάλιστα ο Πομπέο θεωρεί πλέον “προφανή” την ανάμειξη της Ρωσίας, ενώ αρχικά δεν απέκλειε εμπλοκή της Βόρειας Κορέας ή της Κίνας. Από την πλευρά της η Μόσχα διαψεύδει κάθε ανάμειξη και υποστηρίζει ότι “κακόβουλες δραστηριότητες στον κυβερνοχώρο αντιβαίνουν στις αρχές της ρωσικής εξωτερικής πολιτικής, στα εθνικά μας συμφέροντα και στην αντίληψή μας περί διακρατικών σχέσεων”, όπως αναφέρεται σε ανακοίνωση της ρωσικής πρεσβείας στην Ουάσιγκτον.

για τη συνέχεια Capital

Cyberwar

CyberScoop: Η κινεζική εκστρατεία κυβερνοκατασκοπείας στοχεύει «δεκάδες» δυτικές κυβερνήσεις

Μια συνεχιζόμενη επιχείρηση κυβερνοκατασκοπείας που συνδέεται με την Κίνα έχει διεισδύσει επιτυχώς σε «σημαντικό αριθμό θυμάτων» που περιλαμβάνει δυτικές κυβερνήσεις, διεθνείς οργανισμούς και την αμυντική βιομηχανία, δήλωσαν οι ολλανδικές αρχές πληροφοριών και ασφάλειας τη Δευτέρα.

Οι ολλανδικές αρχές αποκάλυψαν για πρώτη φορά τον Φεβρουάριο μια επιχείρηση που στόχευε τις συσκευές FortiGate edge και σημείωσαν την ανακάλυψη ενός νέου trojan απομακρυσμένης πρόσβασης με το όνομα ” Coathanger “, σχεδιασμένο να διατηρεί την πρόσβαση σε συσκευές FortiGate. Η έκθεση του Φεβρουαρίου προέκυψε από έρευνα για παραβίαση στο ολλανδικό Υπουργείο Άμυνας και η έκθεση της Δευτέρας καταλήγει στο συμπέρασμα ότι «η κινεζική εκστρατεία κατασκοπείας στον κυβερνοχώρο φαίνεται να είναι πολύ πιο εκτεταμένη από ό,τι ήταν γνωστό στο παρελθόν», ανέφεραν οι ολλανδικές αρχές σε δήλωση .

Η επιχείρηση που συνδέεται με την Κίνα απέκτησε πρόσβαση σε τουλάχιστον 20.000 συστήματα FortiGate παγκοσμίως μέσα σε λίγους μήνες το 2022 και το 2023 χρησιμοποιώντας μια ευπάθεια που είχε επιδιορθωθεί από τότε στο λογισμικό FortiGate FortiOS, δήλωσαν οι ολλανδικές αρχές. Οι χάκερ γνώριζαν για την ευπάθεια για τουλάχιστον δύο μήνες πριν η Fortinet ανακοινώσει την ευπάθεια, μολύνοντας περίπου 14.000 συσκευές κατά τη διάρκεια αυτής της περιόδου, σύμφωνα με τις ολλανδικές αρχές.

Οι στόχοι περιλαμβάνουν «δεκάδες» δυτικές κυβερνήσεις, διεθνείς οργανισμούς και μεγάλο αριθμό εταιρειών της αμυντικής βιομηχανίας. Η κινεζική επιχείρηση εγκατέστησε κακόβουλο λογισμικό σε συστήματα συνδεδεμένα με ένα άγνωστο υποσύνολο «σχετικών» στόχων, και ακόμη κι αν αυτοί οι στόχοι ενημέρωσαν το FortiGate, οι Κινέζοι χάκερ ήταν σε θέση να διατηρήσουν την πρόσβαση στα συστήματα, σύμφωνα με την ολλανδική έρευνα.

Η Fortinet δεν απάντησε σε αίτημα για σχόλιο την Τρίτη.

Ο Liu Pengyu, εκπρόσωπος της κινεζικής πρεσβείας, δήλωσε στο CyberScoop, ότι η κινεζική κυβέρνηση αντιτίθεται σε «οποιεσδήποτε αβάσιμες συκοφαντίες και κατηγορίες κατά της Κίνας» και ότι η χώρα «είναι σημαντικό θύμα κυβερνοεπιθέσεων».

«Τηρούμε σταθερή στάση απέναντι σε κάθε μορφή κυβερνοεπιθέσεων και καταφεύγουμε σε νόμιμες μεθόδους για την αντιμετώπισή τους. Η Κίνα δεν ενθαρρύνει, δεν υποστηρίζει ή δεν αποδοκιμάζει επιθέσεις που εξαπολύουν χάκερ», δήλωσε ο Pengyu. «Η διατήρηση της ασφάλειας του κυβερνοχώρου είναι μια παγκόσμια πρόκληση. Όπως συμβαίνει με άλλα θέματα, οι ψευδείς κατηγορίες ή η αντιπαράθεση μπλοκ θα βλάψουν μόνο τη συλλογική απάντηση στις απειλές που αντιμετωπίζει ο κόσμος για την ασφάλεια στον κυβερνοχώρο».

Η εκστρατεία που περιγράφονται από τις ολλανδικές αρχές υπογραμμίζει τη συνεχιζόμενη κατάχρηση των συσκευών άκρων — συμπεριλαμβανομένων των τείχη προστασίας και των δρομολογητών — ως βασικό μέρος των εξελιγμένων κρατικών επιχειρήσεων hacking που έχουν στοχεύσει ευάλωτους δρομολογητές μικρών γραφείων και οικιακών γραφείων για να αποκτήσουν πρόσβαση σε ζωτικής σημασίας υποδομές και άλλα ευαίσθητα δίκτυα , όπως έχουν προειδοποιήσει αξιωματούχοι των ΗΠΑ .

«Οι συσκευές δικτύων Edge είναι ένα τεράστιο πρόβλημα σήμερα», δήλωσε ο Tom Hegel, κύριος ερευνητής απειλών της SentinelLabs. Ο Χέγκελ, ο οποίος παρακολουθεί τις κινεζικές επιχειρήσεις hacking και είναι εξοικειωμένος με την εκστρατεία που τόνισε η ολλανδική κυβέρνηση. Είπε ότι η ασφάλεια των συσκευών edge είναι «ένα μεγάλο πρόβλημα γιατί τόσο λίγοι έχουν τεχνολογία ασφαλείας για να τις υπερασπιστούν ή ακόμα και να τις παρακολουθούν. Ωστόσο, γίνεται η πιο συχνά στοχευμένη τεχνολογία».

Αν και δεν είναι γνωστό πόσες οντότητες έχουν εγκαταστήσει το κακόβουλο λογισμικό, οι ολλανδικές υπηρεσίες πληροφοριών «θεωρούν πιθανό ότι ο κρατικός παράγοντας θα μπορούσε ενδεχομένως να επεκτείνει την πρόσβασή του σε εκατοντάδες θύματα παγκοσμίως και να προβεί σε πρόσθετες ενέργειες, όπως η κλοπή δεδομένων», σύμφωνα με τη δήλωση.

«Οι λοιμώξεις από τον ηθοποιό είναι δύσκολο να εντοπιστούν και να αφαιρεθούν», έγραψαν οι αρχές. «Το NCSC και οι ολλανδικές υπηρεσίες πληροφοριών δηλώνουν επομένως ότι είναι πιθανό ο κρατικός παράγοντας να έχει ακόμα πρόσβαση σε συστήματα σημαντικού αριθμού θυμάτων».

Ο Hegel σημείωσε ότι το Coathanger είναι ένα εργαλείο που χρησιμοποιείται για απομακρυσμένη πρόσβαση και δυνατότητες backdoor. «Τα θύματα υψηλής αξίας μπορούν στη συνέχεια να δουν περαιτέρω κακόβουλο λογισμικό που εισάγεται στο δίκτυο μέσω αυτής της πρόσβασης», είπε.

Ο Χέγκελ αρνήθηκε να σχολιάσει συγκεκριμένους γνωστούς στόχους, αλλά είπε ότι «περιλαμβάνουν μια ποικιλία δημόσιων και ιδιωτικών οργανισμών που σχετίζονται με την παγκόσμια ατζέντα της Κίνας».

Γνωρίζοντας τις κινεζικές επιχειρήσεις hacking, πρόσθεσε, είναι πιθανό ότι οι χάκερ «χρησιμοποίησαν πολλαπλές οικογένειες κακόβουλου λογισμικού και υποδομές δικτύου που παραμένουν άγνωστες σε εμάς σήμερα και η διατήρηση της μακροπρόθεσμης πρόσβασης σε μια ευρεία ποικιλία οργανισμών είναι ιδιαίτερα σημαντική για αυτούς».

Η κινεζική πρεσβεία στην Ουάσιγκτον, DC, δεν απάντησε σε αίτημα για σχόλιο την Τρίτη. Η Υπηρεσία Κυβερνοασφάλειας και Ασφάλειας Υποδομής δεν απάντησε σε αίτημα για σχολιασμό σχετικά με το πόσες οντότητες των ΗΠΑ, αν υπάρχουν, στοχοποιήθηκαν στο πλαίσιο αυτής της επιχείρησης.

ΠΗΓΗ: CyberScoop

Cyberwar

Πωλείται για 200 δολάρια στο Dark Web το webmail της Ελληνικής Αστυνομίας!

Hacker με το ψευδώνυμο «DuckyMummy» πουλάει προσβάσεις σε λογαριασμούς webmail της Ελληνικής Αστυνομίας στο Dark Web (Σκοτεινό Διαδίκτυο) και στην ιστοσελίδα breachforums.st. Η τιμή έχει οριστεί στα 200 $. Δυστυχώς, ενώ τα διαπιστευτήρια λογαριασμών ηλεκτρονικού ταχυδρομείου της Ελληνικής Αστυνομίας, μέσω των οποίων διαμοιράζονται καθημερινά χιλιάδες ευαίσθητες πληροφορίες Ελλήνων πολιτών είναι στο σφυρί, δεν ειναι γνωστό αν οι αρμόδιες αρχές έχουν αντιληφθεί την παραβίαση!

Τι συνέβη;

O hacker DuckyMummy, γνωστή προσωπικότητα στον υπόκοσμο του εγκλήματος στον κυβερνοχώρο, έχει βγάλει στο σφυρί διαπιστευτήρια πρόσβασης (username και κωδικούς πρόσβασης) στο σύστημα webmail της Ελληνικής Αστυνομίας. Το webmail της ΕΛ.ΑΣ είναι προσβάσιμο αποκλειστικά απο στελέχη της Ελληνικής Αστυνομίας καθώς είναι το σημείο επικοινωνίας με τους πολίτες που ζητούν οποιοδήποτε έγγραφο τους αφορά. Αυτή η μη εξουσιοδοτημένη πρόσβαση θα μπορούσε ενδεχομένως να εκθέσει ευαίσθητες επικοινωνίες, εσωτερικά έγγραφα και επιχειρησιακές λεπτομέρειες που είναι κρίσιμες για την ασφάλεια και τη λειτουργικότητα των Αρχών.

Ο hacker επιβεβαιώνει την επίθεση του, αναρτώντας screenshots με μερικά από τα κλεμμένα διαπιστευτήρια και τις προσβάσεις στα συστήματα της Ελληνικής αστυνομίας. Η είδηση μάλιστα έγινε γνωστή στο διαδικτύο μέσω της πλατφόρμας κοινωνικής δικτύωσης X (πρώην Twitter) με σκοπό να ενημερωθούν για την πώληση ενδιαφερόμενοι που μπορεί να μην έχουν πρόσβαση στο Dark Web.

ΠΗΓΗ: secnews.gr

Cyberwar

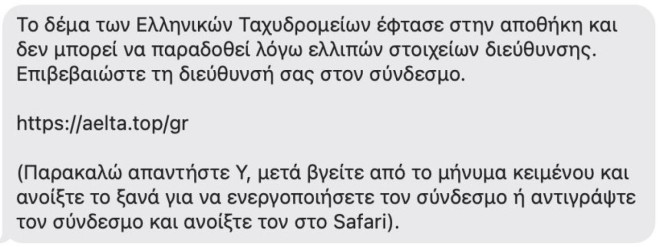

Μην ανοίξετε αυτό το μήνυμα! Νέα απάτη με δόλωμα πακέτο από τα ΕΛΤΑ

Απατεώνες αδειάζουν τους λογαριασμούς ανυποψίαστων πολιτών

Τις τελευταίες μέρες όλο και περισσότεροι έχουν λάβει στο κινητό του τηλέφωνο SMS ή μηνύματα στο imessage που αφορούν στην παραλαβή δεμάτων από τα ΕΛΤΑ, τα οποία βρίσκονται δήθεν σε εκκρεμότητα.

Οι παραλήπτες των μηνυμάτων καλούνται να επικαιροποιήσουν τα στοιχεία τους, ώστε να τους παραδοθεί το δέμα.

Τα μηνύματα αναφέρουν: «Το δέμα των Ελληνικών Ταχυδρομείων έφτασε στην αποθήκη και δεν μπορεί να παραδοθεί λόγω ελλιπών στοιχείων διεύθυνσης. Επιβεβαιώστε τη διεύθυνσή σας στον σύνδεσμο.

(Παρακαλώ απαντήστε Y, μετά βγείτε από το μήνυμα κειμένου και ανοίξτε το ξανά για να ενεργοποιήσετε τον σύνδεσμο ή αντιγράψτε τον σύνδεσμο και ανοίξτε τον στο Safari)».

Η Δίωξη Ηλεκτρονικού Εγκλήματος προειδοποιεί τους πολίτες πως πρόκειται για μια ακόμα προσπάθεια «ηλεκτρονικού ψαρέματος», μέσω της οποίας επιτήδειοι επιχειρούν να αποκτήσουν πρόσβαση σε προσωπικά στοιχεία πολιτών. Σε περίπτωση λοιπόν που λάβετε ένα τέτοιο μήνυμα μην πατήσετε πάνω στο ενεργό link και μην προχωρήσετε σε καμία ενέργεια.

ΠΗΓΗ: Star.gr

-

Εξωτερική Πολιτική2 ημέρες πριν

Εξωτερική Πολιτική2 ημέρες πρινΣτο επίκεντρο η ελληνοαμερικανική συνεργασία σε συνάντηση του Μητσοτάκη με Αμερικανούς γερουσιαστές στα Χανιά

-

Ιράν2 ημέρες πριν

Ιράν2 ημέρες πρινKίνηση υψηλού ρίσκου του Ισραήλ! Δεν αποκλείει χτύπημα στα πυρηνικά του Ιράν ο Νετανιάχου – Πότε θα χτυπήσει;

-

Αναλύσεις - Γνώμες2 ημέρες πριν

Αναλύσεις - Γνώμες2 ημέρες πρινQuo vadis κύριε Γεραπετρίτη;

-

Γενικά θέματα2 ημέρες πριν

Γενικά θέματα2 ημέρες πρινΜία νέα αρχή για το «Γεωπολιτικό»

-

Video15 ώρες πριν

Video15 ώρες πρινLive: Άλλη μια νύχτα τρόμου στη Βηρυτό! Εν αναμονή ισραηλινής επίθεσης το Ιράν

-

Αστυνομία2 ημέρες πριν

Αστυνομία2 ημέρες πρινΑποκάλυψη! Ειδικό λογικό ισραηλινής κατασκευής για μαζική αναγνώριση προσώπων αποκτά η ΕΛ.ΑΣ

-

Video1 ημέρα πριν

Video1 ημέρα πρινΝετανιάχου σε Μακρόν: Ντροπή σου

-

Video1 ημέρα πριν

Video1 ημέρα πρινΓιώργος Αϋφαντής: Στείλτε Patriot στην Κύπρο!